Was wollen wir?

Für unsere Infrastruktur, unsere Prozesse und letztlich für das gesamte Unternehmen, wollen wir „mehr“ Widerstandsfähigkeit aufbauen, also resilienter werden. Diese Resilienz soll uns helfen, bei drohenden Gefahren besser auf diese Situation reagieren zu können. Dabei ist mit einer drohenden Gefahr nicht zwangsläufig nur ein gezielter (Cyber)-Angriff gemeint. Eine Schwachstelle, je nachdem wo innerhalb unseres Unternehmens diese auftritt, macht uns grundsätzlich verwundbar und zieht eben solche Angreifer an, die Verwundbarkeit ausnutzen. Das muss nicht einmal von außen sein, es kann auch ein Innentäter sein. Jemand, der in unserm Unternehmen langfristig ein fähiger Mitarbeiter war und morgen seinen letzten Arbeitstag hat. Es gibt unzählige Situationen, die uns im Zweifel verwundbar machen und genau deshalb hilft uns eine ganzheitliche Resilienz zur Verteidigung. Weil sie nicht zielgerichtet an einer Stelle wirkt, sondern dafür sorgt, dass das komplette Unternehmen sicherer aufgestellt ist.

Das Ziel wird umso deutlicher, wenn wir in Bildern denken und formulieren. Stellen wir uns für einen Moment vor, das Unternehmen sei ein Körper, ein komplexer Organismus, in dem viele Dinge gleichzeitig passieren. Dann können wir dafür sorgen, dass dieser Organismus gesund ist in dem wir präventiv tätig werden. Wir trainieren ihn, wir härten ihn ab, wir sorgen dafür, dass dieser Organismus über die Zeit hinweg belastbarer, widerstandsfähiger, also resilienter wird.

Wie erreichen wir unser Ziel?

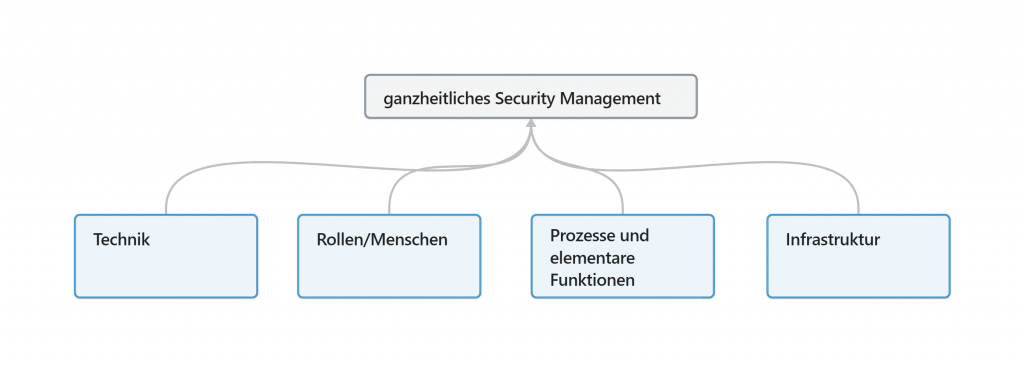

Die schnelle Antwort auf diese Frage ist „vom Groben ins Feine“. Wir müssen die großen Zusammenhänge unseres Organismus verstehen. Wenn wir erkennen, wie alles zusammenhängt, ergreifen wir erste Maßnahmen, um ganzheitliches Security-Management zu etablieren. Damit das wirkungsvoll ist, müssen wir alle Einflussbereiche identifizieren, also nicht nur die pure Technik, sondern darüber hinaus auch Rollen und Menschen, die Infrastruktur, die uns umgibt und die Geschäftsprozesse, die letztlich dazu führen, dass wir als Unternehmen eine Leistung erbringen.

Auf Basis der Geschäftsprozesse und deren elementaren Funktionen, arbeiten wir uns in die einzelnen Bereiche des ganzheitlichen Security Managements ein. Diese Schritte werden am besten visualisiert, weil sie schnell eine unangenehme Komplexität erreichen. Durchdenkt man sie nur im Kopf, ist der Verlust der Übersicht schon vorprogrammiert. Das Visualisieren hilft uns außerdem festzustellen ob die Abhängigkeiten im Security Management tatsächlich UND Abhängigkeiten sind. Stellenweise können Geschäftsprozesse bei ausgefallener Technik weiter laufen, weil fähige Mitarbeiter mit langjähriger Erfahrung die Prozesse ohne Technik aufrecht erhalten können. Es entsteht für uns eine ODER Abhängigkeit und bedeutet, dass der Geschäftsprozess weiter läuft, solange Technik ODER Mitarbeiter verfügbar sind.

Normativer Ansatz

Zum Aufbau eines Sicherheitsmanagements beginnen wir nicht bei null, sondern orientieren uns an etablierten Best-Practise Vorgehensweisen, beispielsweise normativen Standards oder Branchenempfehlungen. Es geht darum, bereits erprobte und als praxistauglich anerkannte Mechanismen zu berücksichtigen, um ein gutes Sicherheits-Management aufzubauen.

Begriffe wie ganzheitlicher Ansatz, Resilienz und 360 Grad Unternehmensrisiko sind in den letzten Jahren zu etwas geworden, dass man mit gesundem Menschenverstand umschreiben könnte. Es geht darum, dass man das Thema Security-Management vollständig erfasst, damit alle Schwächen in der Logik und der Kette identifiziert und dann zielgerichtet, vom schwächsten Kettenglied weg zum einheitlichen Ziel arbeitet. Diese Begriffe sind allesamt nicht falsch. Dennoch ist es nicht alleine damit getan, gesunden Menschenerstand walten zu lassen. Die etablierten Maßnahmen müssen, zielgerichtet, ausreichend und belastbar sein.

Ein Beispiel: Unser Serverraum ist ein wichtiger Ort, weil dort viel Technik steht, die wir täglich zum Arbeiten brauchen. Ihn zu schützen macht Sinn. Die Norm erwartet von uns beispielsweise eine Zutrittskontrolle nach aktuellem Standard. Wir bauen ggfs. ein Türschloss mit Zwei-Faktor-Authentifizierung ein – beispielsweise einen PIN und zusätzlich ein Token. Der Zutritt wird protokolliert. Wir haben aus normativer Betrachtung heraus, diese Anforderung bestmöglich umgesetzt. Und hier trifft normative Anforderung auf echtes Leben. Denn die Fragestellung, wie viel „mehr Sicherheit“ mir das im Alltag letztlich bringt, hängt nicht nur vom Türschloss und seinem schwachstellenfreien Einsatz in unserer Infrastruktur ab. Die Sicherheit hängt auch davon ab, wo sich der Serverraum befindet und aus welchem Materialen er besteht. Manch einer kennt die Anekdoten der ersten vor Ort Begehungen, bei denen Beratern die Gesichtszüge entgleisen, weil das teure Schloss in einer teuren Tür verbaut ist, umgeben von einer Trockenbauwand, für die ich nicht einmal Werkzeug brauche, um das Türschloss mit dem Angriffspfad „Loch in der Wand“ vollständig zu umgehen. Oder der bestgesicherte Serverraum im Erdgeschoss betrieben wird, weil man damals das Glück hatte, einen hervorragenden Architekten mit ausgezeichnetem Renommee für den „luftigen Bau“ gewinnen zu können. Und jetzt ist, baulich bedingt, in meinem Serverraum im Erdgeschoss eine wunderschöne Fenstergalerie, die der Angreifer nur von einer handelsüblichen Leiter aus einschlagen muss, um sich Zutritt zu verschaffen.

Diese Beispiele zeigen uns, dass unabhängig der Norm, die wir anwenden, die zu etablierenden Maßnahmen immer sinnvoll und voll funktional sein müssen. Die Norm gibt uns eine Richtung, sie gibt uns Inspiration und soll dafür sorgen, dass wir in der praktischen Umsetzung nichts vergessen. Aber sie nimmt uns weder das Denken ab, noch verringert alleine das Zertifikat im Foyer die Eintrittswahrscheinlichkeit von Angriffswegen in meine Infrastruktur. Die Norm unterstützt uns und ist Mittel zum Zweck. Doch ganzheitliches Sicherheitsmanagement bleibt ganzheitlich viel Arbeit.

Fazit

Mit einem ganzheitlichen Sicherheitsmanagement und genügend Menschenverstand alleine ist es nicht getan, aber wir befinden uns damit auf einem guten Weg zu einem signifikanten MEHR an Sicherheit. Egal wie sich die Situationen entwickeln, Sicherheits-Management ist eine dauerhafte und aufwändige Aufgabe. Jedes Mittel, dass uns diese Aufgabe erleichtert oder zu einem MEHR an Sicherheit führt ist deshalb willkommen. Gerne unterstützen wir unsere Kunden im Tagegeschäft, die Resilienz nicht nur aufzubauen, sondern auch aufrecht zu erhalten.